Как проверить линукс на вирусы

Содержание

В этой статье речь пойдет о том как можно проверить Linux на наличие вирусов и потенциально опасных программ. А также как установить и настроить бесплатный антивирус ClamAV и графическую оболочку для него ClamTk.

Вирусов для Ubuntu нет, или почти нет, и антивирус для Ubuntu практически не нужен, но он нужен Windows. Возможно, у вас на диске имеется второй раздел с WIndows, ваша флешка или внешний жесткий диск заражены вирусами, а вы используете ее на другом компьютере с Windows. И не имея антивирусной программы вы способствуете распространению вирусов, сами не подозревая об этом. И в связи с тем, что linux становится все более популярным, уже завтра могут появятся вирусы для него. А вы уже будете готовы.

У антивирусного сканера ClamAV есть графическая оболочка ClamTk. Приложение достаточно простое, удобное в использовании и к тому же русифицировано.

Приступим к установке ClamTk, а так как у него в зависимостях есть антивирусный сканер ClamAV, то он также будет установлен.

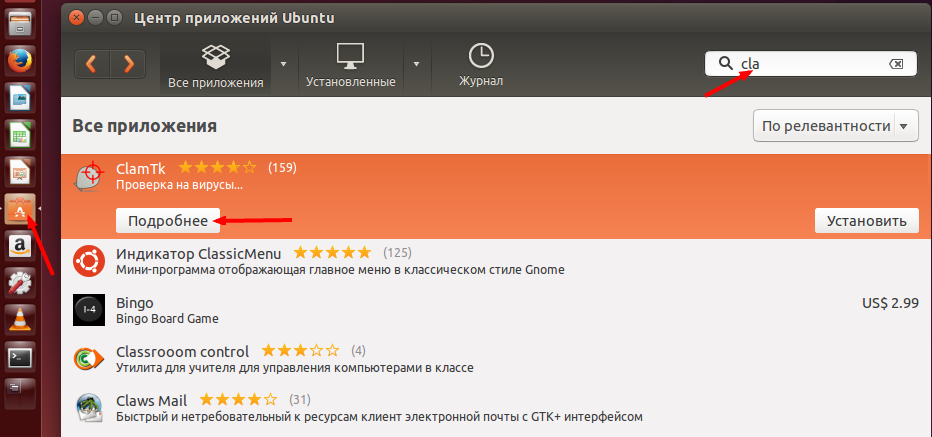

Откроем центр приложений и в поисковой строке достаточно набрать «cla» и требуемый пакет найден. Нажимаем кнопку «Подробнее».

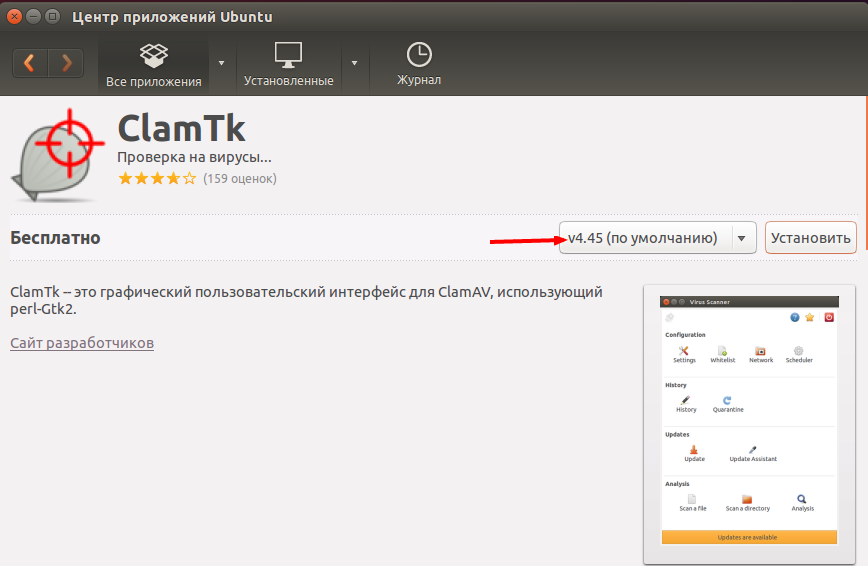

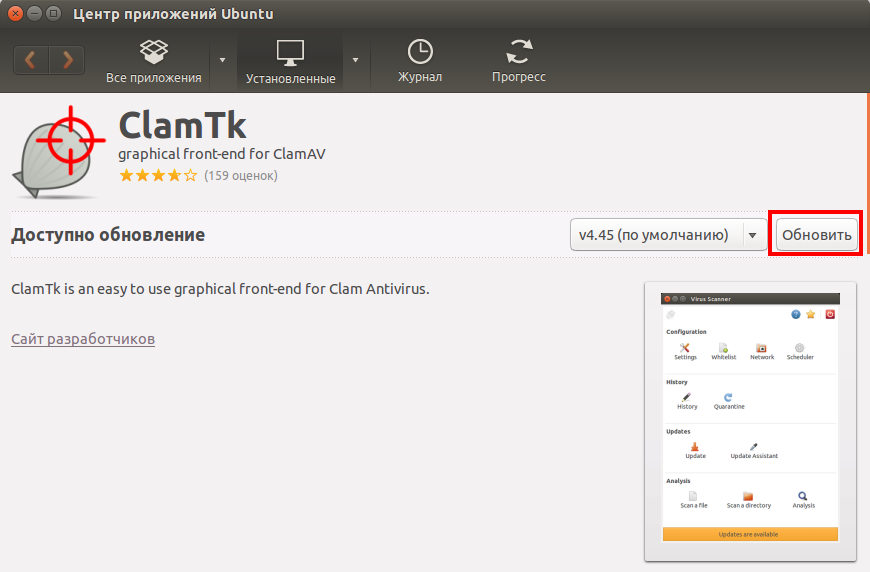

Вместо версии 4.45

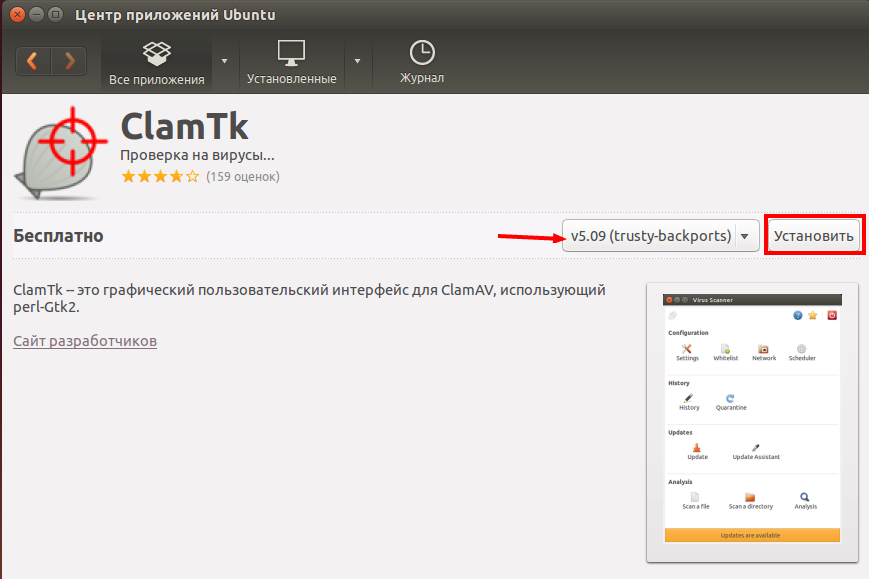

выбираем версию 5.09 и нажимаем кнопку установить.

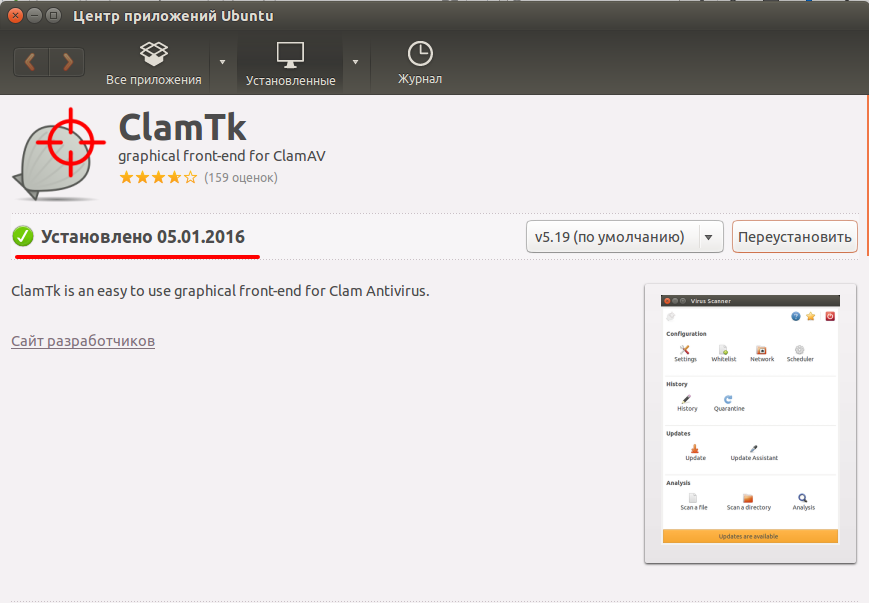

После установки откроем графическую оболочку ClamTk.

В поисковой строке введем «clam» и выберем программу «ClamTk» кликнув левой кнопки мыши.

Для настройки откроем соответствующий пункт «Настройки».

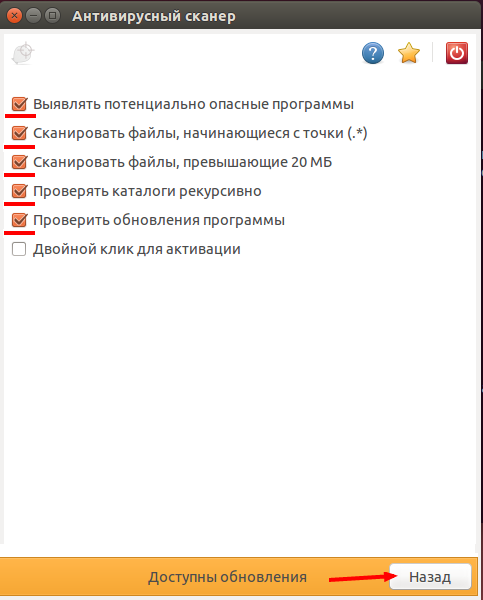

Выбираем указанные пункты и возвращаемся к основному окну, нажав кнопку «Назад».

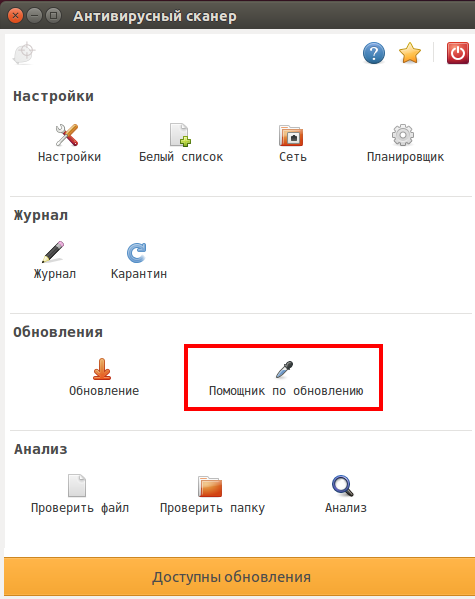

Далее настроим автоматическое обновление. Заходим в «Помощник по обновлению»,

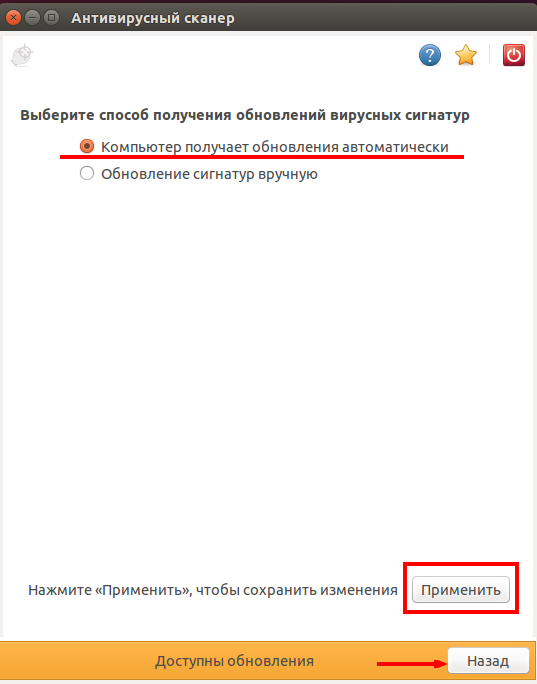

выбираем указанный пункт и для сохранения настроек нажимаем кнопку «Применить».

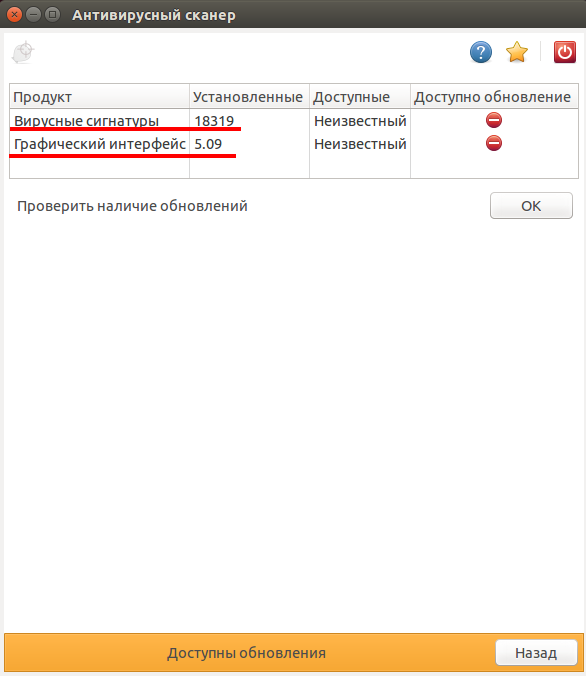

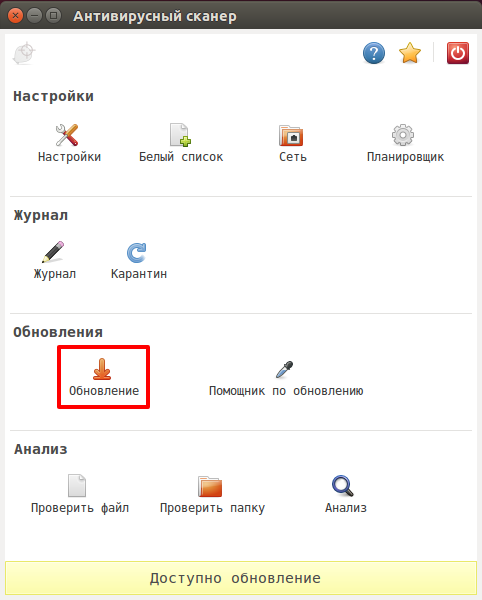

Возвращаемся на основной экран и смотрим что необходимо обновить.

Выбираем пункт «Обновление».

Видим, что есть обновления для сигнатур и графического интерфейса.

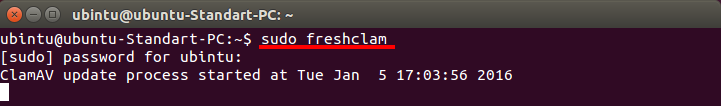

Так как мы выбрали автоматическое обновление, то можно дождаться когда оно будет выполнено. Но мы запустим терминал и выполним обновление из командной строки.

Убедимся что обновление сигнатур прошло успешно.

И теперь обновим ClamTk.

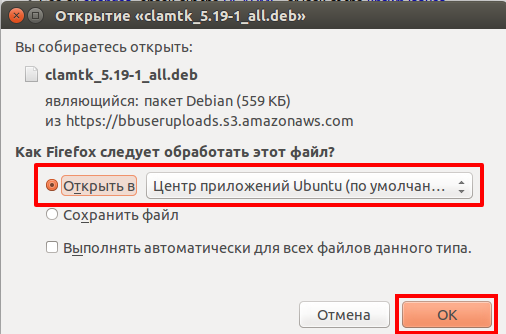

На официальном сайте ClamTk выбираем DEB-пакет для нашей версии Ubuntu.

Выбираем открыть в «Центре приложений Ubuntu».

Нажимаем кнопку «Обновить».

открываем ClamTk и переходим в пункт «Обновление».

Видим, что сигнатуры обновились и находятся в актуальном состоянии.

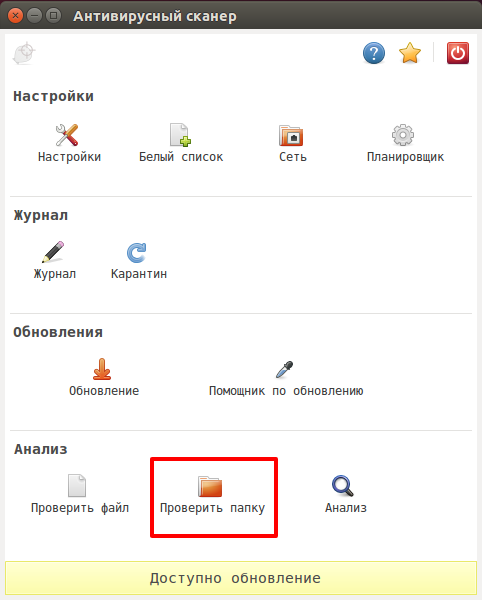

Сейчас мы можем приступить к проверке наших папок на вирусы.

Выбираем «Проверить папку».

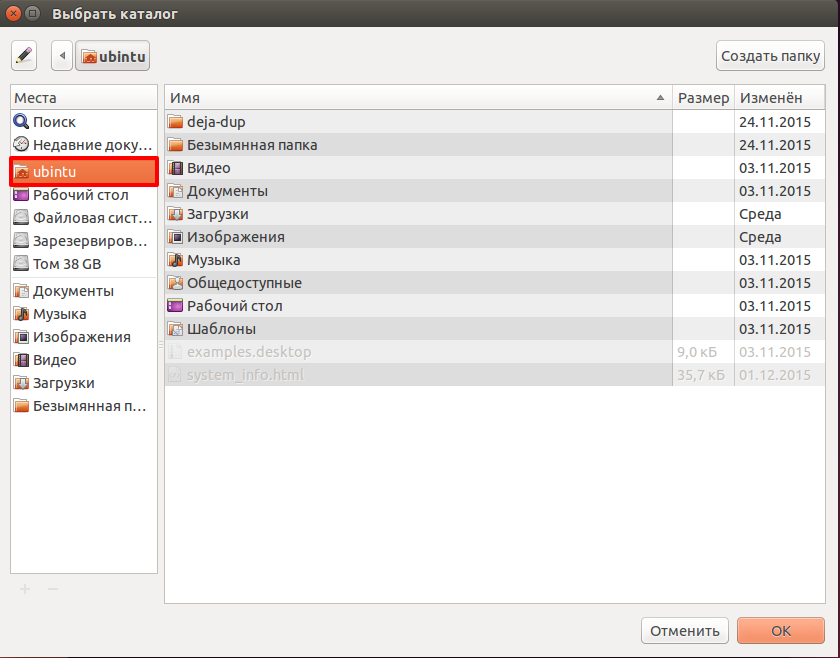

Проверим домашний каталог нашего пользователя. Выбираем его и нажимаем кнопку «Ок»

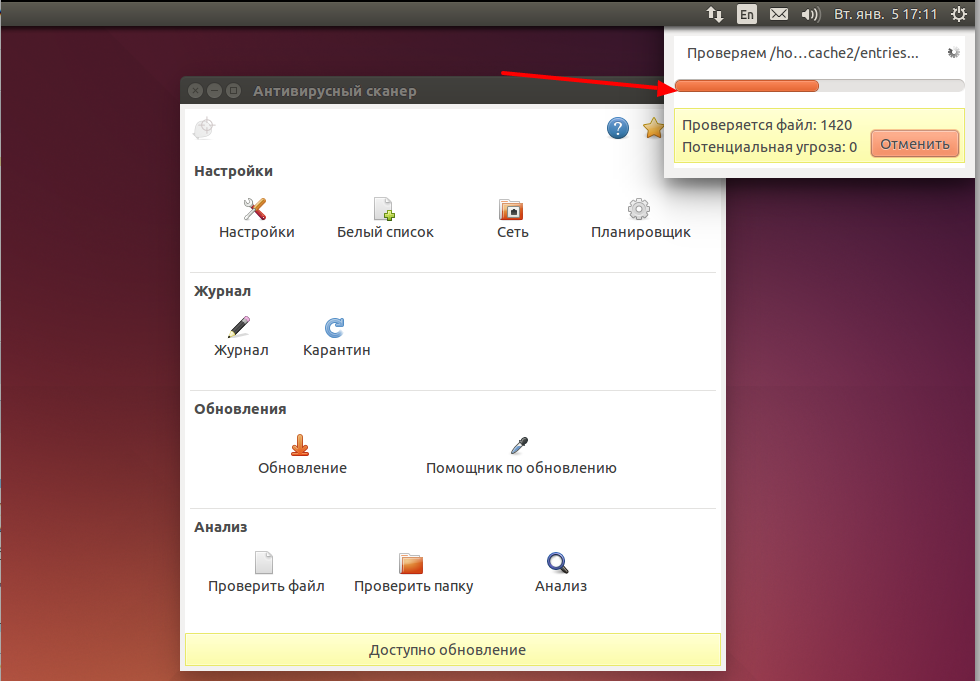

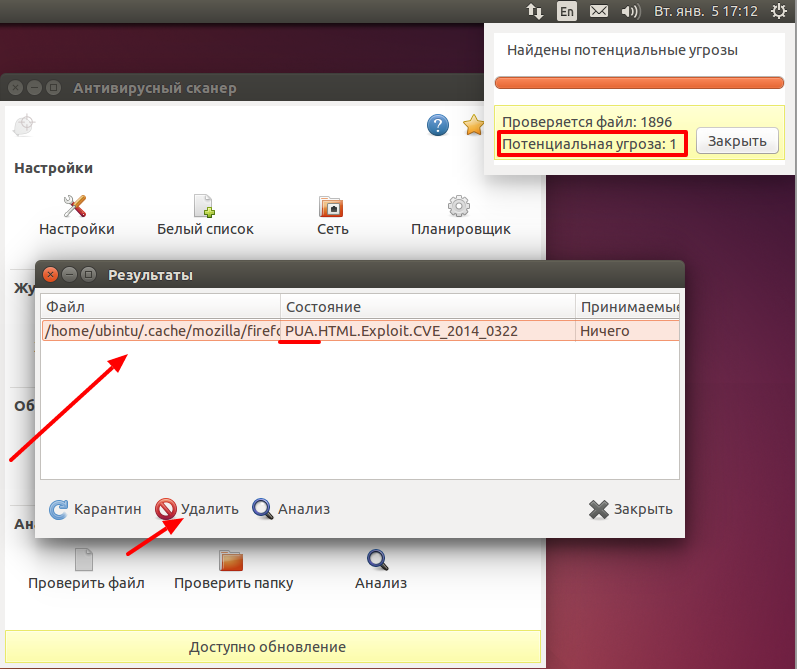

Запустится процесс сканирования.

После окончания сканирования, если будут найдены угрозы, то откроется новое окно с результатами сканирования.

У меня нашелся потенциально опасный файл в папке кеша Mozilla. Приставка PUA означает «Потенциально нежелательные приложения» и это не обязательно вирус. В данном случае файл находится в папке кеша Mozilla и я его удаляю.

Выделим его кликнув по нему мышкой и нажмем кнопку «Удалить».

Если у Вас возникают сомнения по поводу этих файлов, то лучше всего скачать с официального сайта drweb.ru средство аварийного восстановления системы, Dr.Web LiveDisk, записать его на USB-носитель и проверить папки еще раз. Таких файлов будет много, если у вас второй системой установлена Windows.

Если вы не хотите, что система сообщала Вам о потенциально опасных приложениях, то это можно отключить. Вернуться в «Настройки»

и убрать галочку с пункта «Выявлять потенциально опасные программы».

ВНИМАНИЕ!

Но тогда Вы рискуете пропустить действительно потенциально опасное приложение. Я бы не рекомендовал Вам это делать.

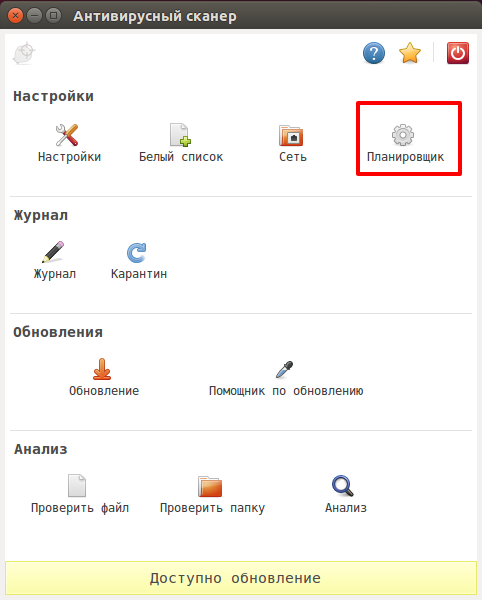

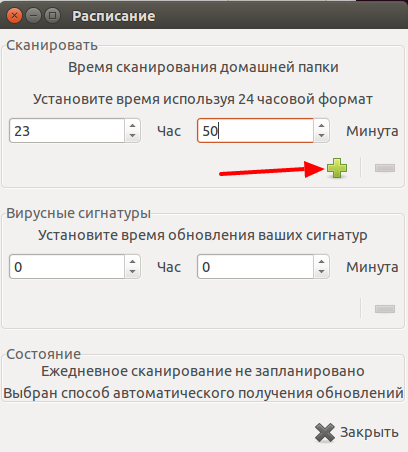

Нам осталось настроить автоматическое сканирование домашней папки. Переходим в «Планировщик»

И выбираем удобное для нас время проведения сканирования нашей домашней папки. Так как у меня компьютер постоянно работает, я указал время 23:50. Сохраняем это время, нажав кнопку «+».

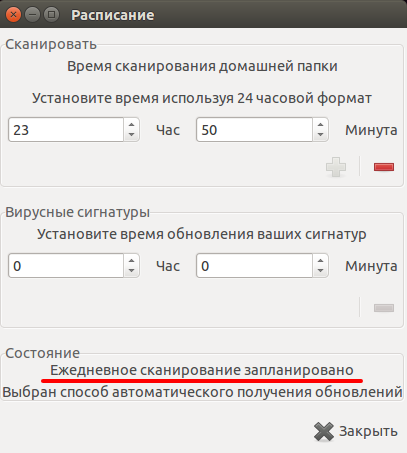

Видим, что теперь ежедневное сканирование запланировано.

Мы рассмотрели как установить бесплатный антивирус ClamAV, графическую оболочку для него ClamTk, разобрали как проверить проверить наши папки. И если остались непонятные вопросы по данной теме и есть предложения, то прошу их писать в комментариях. Всем пока!

Большая часть пользователей операционных систем на базе Linux может и не подозревать, что так же как и в Windows, но конечно же с намного меньшей вероятностью, их файлы могут быть подвергнуты заражению вирусами. В связи с этим разработчики уже давно добавили возможность установки в систему антивирусных инструментов. Самым популярным и испытанным годами эффективной работы, на данный момент, является ClamAV. С ним найти вирусы в Linux не составит труда.

Это, в первую очередь, мощный инструмент командной строки. С его помощью пользователи могут обнаружить различные типы вирусов, как для Линукс, так и для Windows.

ClamAV легко установить благодаря тому, что он находится во многих основных источниках распространения программного обеспечения. Чтобы установить антивирус, откройте Терминал и следуйте ниже приведенным инструкциям, чтобы испробовать его в работе.

Инструмент также имеет и графическую версию, предназначенную для тех, кто не любит командную строку. Он содержит все лучшие аспекты терминальной версии и помещен в простой пользовательский интерфейс. Команды для установки в Терминале будут следующие.

| Ubuntu | sudo apt install clamav |

| Debian | sudo apt-get install clamav |

| Fedora | sudo dnf install clamav |

| OpenSUSE | sudo zypper install clamav |

Получить подробную и постоянно обновляемую документацию можно после перехода по официальному адресу:

в вашем веб-браузере.

ВИРУСЫ В LINUX

Вирусные сканеры находят троянские и другие вредоносные программы, используя файл «определения». Этот файл является списком, который указывает сканеру на сомнительные элементы. Он нуждается в обновлении командой:

которую необходимо запускать перед началом сканирования. После того, как вы получите последние определения вирусов для ClamAV на Linux, вы будете иметь возможность сканировать компьютер на наличие уязвимостей.

Домашний каталог является основным местом, с которым пользователи взаимодействуют. Поэтому, если у вас есть вирус, он будет находиться в этой папке, или во вложенных папках.

Для сканирования домашней папки, дайте команду:

и нажмите клавишу Enter на клавиатуре. Дождитесь окончания процесса проверки и вывода отчета.

ОБЩЕСИСТЕМНОЕ СКАНИРОВАНИЕ

Вы можете иметь опасные и сомнительные файлы на вашем компьютере и за пределами домашней папки. Используйте такую команду:

для полной проверки корневого каталога. Спасибо за внимание!

Периодичная проверка Linux на вирусы является очень важной. Linux более устойчива к вирусам, но также может иметь некоторые уязвимости в безопасности, как и другие системы. Вы обеспокоены тем, что ваш компьютер Linux может быть заражен вредоносным ПО? Вы когда-нибудь проверяли? Хотя системы Linux, как правило, менее подвержены вредоносным программам, чем Windows, они все же могут быть заражены. Много раз они тоже менее явно могут быть скомпрометированы.

Проверка Linux на вирусы

Существует несколько превосходных инструментов с открытым исходным кодом, которые помогут вам проверить, не была ли ваша система Linux жертвой вредоносного ПО. Хотя ни одно программное обеспечение не является идеальным, эти три имеют солидную репутацию и им можно доверять, чтобы найти наиболее известные угрозы.

1. ClamAV

ClamAV является стандартным антивирусом и, вероятно, будет наиболее знакомым для вас. Существует также версия ClamAV для Windows.

Установите ClamAV и ClamTK

ClamAV и его графический интерфейс упакованы отдельно. Это потому, что ClamAV может быть запущен из командной строки без графического интерфейса. Вы сможете выбрать самый удобный для вас. Тем не менее, графический интерфейс ClamTK проще для большинства людей. Ниже описано, как его установить.

Для дистрибутивов на основе Debian и Ubuntu:

sudo apt install clamav clamtk

Вы также можете найти clamav и clamtk в менеджере пакетов вашего дистрибутива, если вы не используете дистрибутив на основе Ubuntu.

После того, как обе программы установлены, вы должны обновить их вирусную базу. В отличие от всего остального с ClamAV, это должно быть сделано как root или с помощью sudo.

Есть шанс, что freshclam запускается как образ. Чтобы запустить его вручную, остановите образ с помощью Systemd. Затем вы можете запустить его как обычно.

sudo systemctl stop clamav-freshclam

Это займет некоторое время, поэтому просто позвольте ClamAV позаботиться обо всем.

Запустите сканирование

Перед запуском сканирования нажмите кнопку «Настройки» и отметьте «Сканирование файлов, начинающихся с точки», «Сканирование файлов размером более 20 МБ» и «Сканирование каталогов рекурсивно».

Вернитесь в главное меню и нажмите «Сканировать каталог». Выберите каталог, который вы хотите проверить. Если вы хотите просканировать весь компьютер, выберите «Файловая система». Возможно, вам придется перезапустить ClamTK из командной строки с помощью sudo, чтобы это работало.

После завершения сканирования ClamTK сообщит вам обо всех обнаруженных угрозах и позволит выбрать, что с ними делать. Их удаление, очевидно, лучше, но может дестабилизировать систему. Это сводится к решению суда для вас.

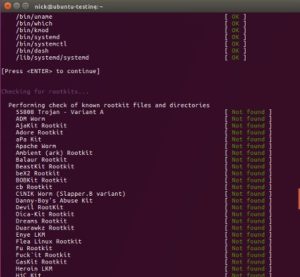

2. Chkrootkit

Проверка Linux на вирусы имеет множество вариантов. Но, один из самых удобных именно этот. Следующее сканирование для установки — Chkrootkit. Он сканирует тип вредоносного ПО, специфичного для Unix-подобных систем, таких как Linux и Mac, — руткит. Как следует из названия, целью руткитов является получение root-доступа в целевой системе.

Chkrootkit сканирует системные файлы на наличие признаков вредоносных изменений и проверяет их по базе данных известных руткитов.

Chkrootkit доступен в большинстве репозиториев. Установите его с вашим менеджером пакетов.

Проверить руткиты

Этот очень прост в управлении. Просто запустите команду от имени пользователя root или с помощью sudo.

Он очень быстро запустит список потенциальных руткитов. Это может на некоторое время приостановить сканирование файлов. Вы должны увидеть «ничего не найдено» или «не заражено» рядом с каждым.

Программа не дает окончательного отчета по окончании, поэтому вернитесь назад и вручную проверьте, что никаких результатов не появилось.

Вы также можете направить программу в grep и искать INFECTED, но это не все поймает.

Известные ложные срабатывания

В Chkrootkit есть странная ошибка, которая сообщает о ложном срабатывании для Linux / Ebury — Operation Windigo. Это давно известная ошибка, вызванная введением флага -G в SSH. Есть несколько ручных тестов, которые вы можете запустить, чтобы убедиться, что это ложное срабатывание.

Сначала запустите следующее как root.

Ничего не должно получиться. Затем убедитесь, что вредоносное ПО не использует сокет Unix.

Если ни одна из команд не приводит к каким-либо результатам, система чиста.

Там также, кажется, может быть довольно новый ложный положительный результат для tcpd в Ubuntu. Если это действительно дает положительный результат в вашей системе, исследуйте дальше, но помните, что результат может быть неверным.

Вы также можете встретить записи для wted. Это может быть вызвано повреждением или регистрацией ошибок при сбоях системы. Используйте последний, чтобы проверить, совпадают ли времена с перезагрузками или сбоями. В этих случаях результаты, вероятно, были вызваны этими событиями, а не злонамеренной деятельностью.

Если говорить о том, что проверка Linux на вирусы является очень простым способом сохранения надежности и производительности системы, то нужно и рассказать про самый удобный способ для новичков.

3. Rkhunter

Rkhunter — еще один инструмент для поиска новичков. Хорошо запустить оба Chkrootkit в вашей системе, чтобы убедиться, что ничего не проскользнуло в трещины, и проверить ложные срабатывания.

Опять же, этот должен быть в репозиториях вашего дистрибутива.

Запустите сканирование

Сначала обновите базу данных rkhunter.

Затем запустите сканирование.

Программа остановится после каждого раздела. Вы, вероятно, увидите некоторые предупреждения. Многие возникают из-за неоптимальных конфигураций. Когда сканирование завершится, вам будет предложено взглянуть на полный журнал активности по адресу /var/log/rkhunter.log. Вы можете увидеть причину каждого предупреждения там.

Он также дает вам полную сводку результатов сканирования.

Помимо безопасности системы, также, хотелось бы поговорить про безопасность сайтов, а именно SSL-сертификаты для сайтов. Наши партнеры предлагают отличные цены на сертификаты. Ознакомиться с прайс-листом и другими тарифами, можно у них перейдя на сайт.

Выводы

Готово! Проверка Linux на вирусы завершена и Вы можете быть уверены в надежности системы. Надеюсь, ваша система оказалась чистой. Будьте внимательны и проверяйте все полученные результаты, прежде чем делать что-либо радикальное.

Если что-то не так по закону, взвесьте ваши варианты Если у вас есть руткит, создайте резервную копию файлов и отформатируйте этот диск. Там действительно нет другого пути.

Держите эти программы обновленными и регулярно сканируйте. Безопасность всегда развивается, и угрозы приходят и уходят. Это зависит от вас, чтобы оставаться в курсе и бдительны.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

«>