Как восстановить ярлыки на флешке

Содержание

- На флешке появились ярлыки вместо файлов

- Шаг 1: Делаем видимыми файлы и папки

- Шаг 2: Удаляем вирус

- Шаг 3: Восстанавливаем нормальный вид папок

- Альтернатива: Использование пакетного файла

- Что делать, если через некоторое время вирус снова появился

- Чистить флешку от таких вирусов будем пошагово.

- Шаг 1. Отобразить скрытые файлы и папки.

- Шаг 2. Очистка флешки от вирусов.

- Шаг 3. Восстановление прежнего вида папок.

- Как проверить является ли Ваш ПК переносчиком вируса?

- Если Вы удаляете вирус с флешки, а папки становятся ярлыками снова?

- Блог о модемах, роутерах и gpon ont терминалах.

- Вычищаем заразу окончательно!

- Возвращаем пропавшие папки обратно

- Автоматизированный вариант

- Помогло? Посоветуйте друзьям!

- Вирус на флешке — папки стали ярлыками! Решение! : 23 комментария

Вы открыли свой USB-носитель информации, а от файлов и папок остались одни ярлыки? Главное без паники, ведь, скорее всего, вся информация в целости и сохранности. Просто на Вашем накопителе завелся вирус, с которым вполне можно справиться самостоятельно.

На флешке появились ярлыки вместо файлов

Такой вирус может проявлять себя по-разному:

- папки и файлы превратились в ярлыки;

- часть из них вообще исчезла;

- несмотря на изменения, объем свободной памяти на флешке не увеличился;

- появились неизвестные папки и файлы (чаще с расширением «.lnk»).

Прежде всего, не спешите открывать такие папки (ярлыки папок). Так Вы собственноручно запустите вирус и только потом откроете папку.

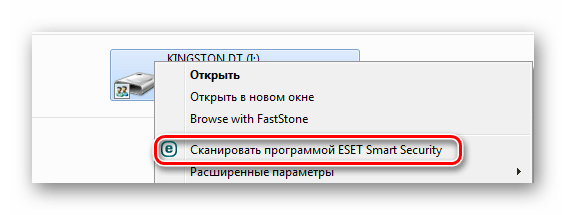

К сожалению, антивирусы через раз находят и изолируют такую угрозу. Но все же, проверить флешку не помешает. Если у Вас установлена антивирусная программа, кликните правой кнопкой по зараженному накопителю и нажмите на строку с предложением провести сканирование.

Если вирус удалится, то это все равно не решит проблему исчезнувшего содержимого.

Еще одним решением проблемы может стать обычное форматирование носителя информации. Но способ этот довольно радикальный, учитывая что Вам может понадобиться сохранить данные на ней. Поэтому рассмотрим иной путь.

Шаг 1: Делаем видимыми файлы и папки

Скорее всего, часть информации вообще будет не видна. Так что первым делом нужно заняться этим. Вам не понадобится никакое стороннее ПО, так как в данном случае можно обойтись и системными средствами. Все, что Вам нужно сделать, заключается вот в чем:

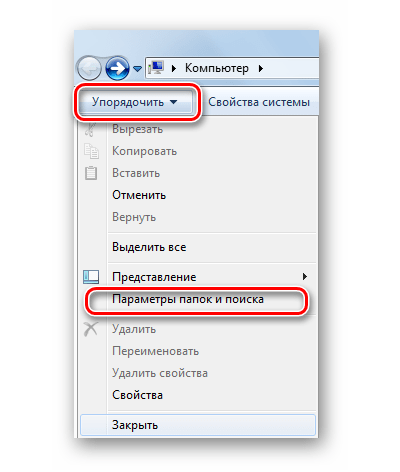

- В верхней панели проводника нажмите «Упорядочить» и перейдите в «Параметры папок и поиска».

Теперь все, что было скрыто на флешке, будет отображаться, но иметь прозрачный вид.

Не забудьте вернуть все значения на место, когда избавитесь от вируса, чем мы и займемся далее.

Шаг 2: Удаляем вирус

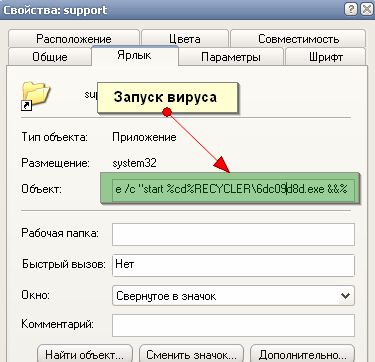

Каждый из ярлыков запускает файл вируса, а, следовательно, «знает» его расположение. Из этого и будем исходить. В рамках данного шага сделайте вот что:

- Кликните по ярлыку правой кнопкой и перейдите в «Свойства».

- Обратите внимание на поле объект. Именно там можно отыскать место, где хранится вирус. В нашем случае это «RECYCLER5dh09d8d.exe», то есть, папка RECYCLER, а «6dc09d8d.exe» – сам файл вируса.

Шаг 3: Восстанавливаем нормальный вид папок

Осталось снять атрибуты «скрытый» и «системный» с Ваших файлов и папок. Надежнее всего воспользоваться командной строкой.

-

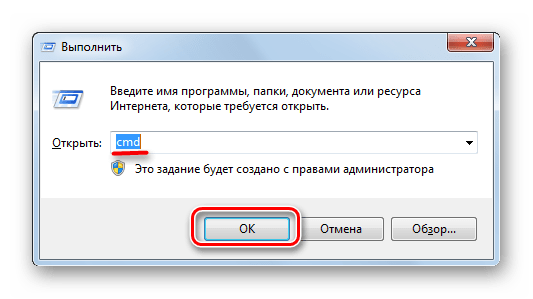

Откройте окно «Выполнить» нажатием клавиш «WIN» + «R». Введите туда cmd и нажмите «ОК».

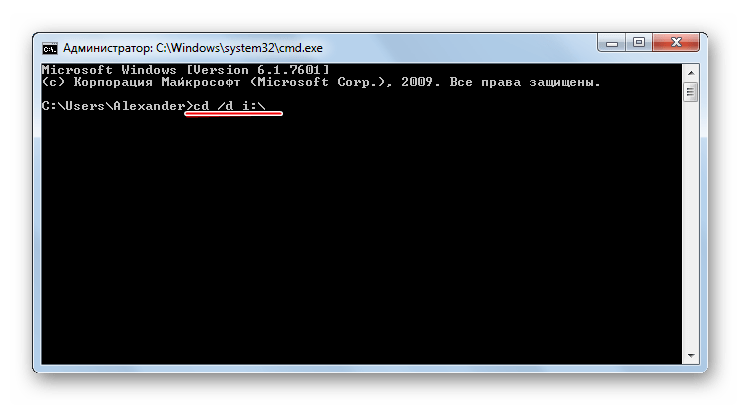

где «i» – буква, присвоенная носителю. Нажмите «Enter».

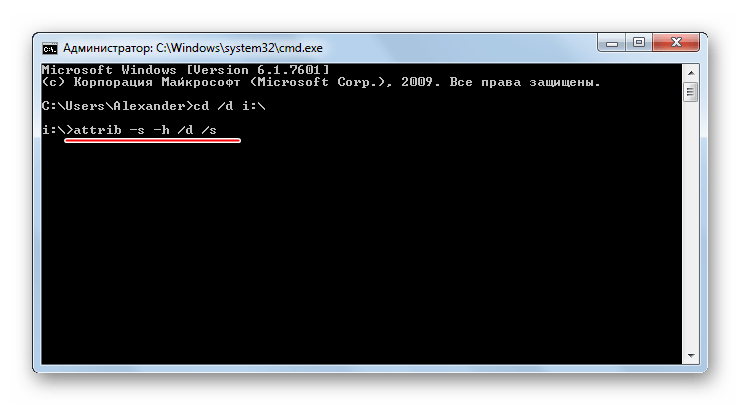

Теперь в начале строки должно появиться обозначение флешки. Введите

Так сбросятся все атрибуты и папки снова станут видимыми.

Альтернатива: Использование пакетного файла

Можно создать специальный файл с набором команд, который проделает все эти действия автоматически.

-

Создайте текстовый файл. Пропишите в нем следующие строки:

attrib -s -h /s /d

rd RECYCLER /s /q

del autorun.* /q

del *.lnk /q

Первая строка снимает все атрибуты с папок, вторая – удаляет папку «Recycler», третья – удаляет файл автозапуска, четвертая – удаляет ярлыки.

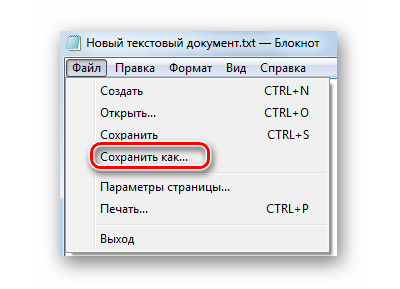

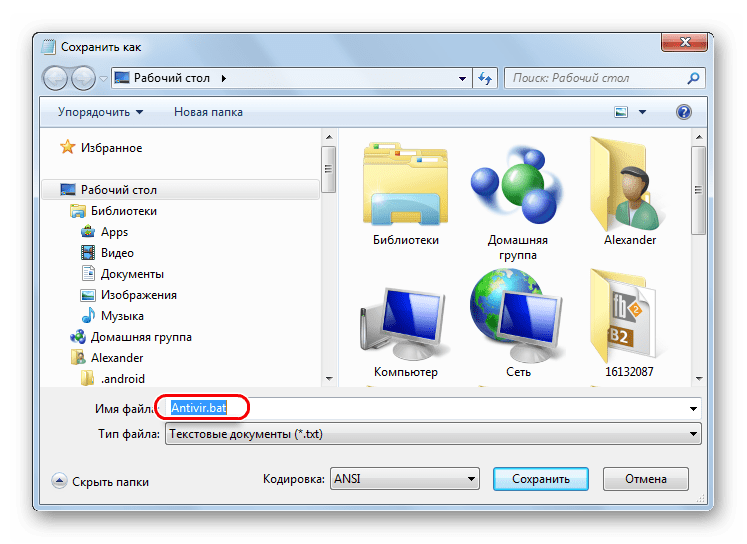

Нажмите «Файл» и «Сохранить как».

Файл назовите «Antivir.bat».

При активации этого файла Вы не увидите ни окон, ни строки состояния – ориентируйтесь по изменениям на флешке. Если на ней много файлов, то возможно, придется подождать 15-20 минут.

Что делать, если через некоторое время вирус снова появился

Может случиться так, что вирус снова себя проявит, при этом флешку Вы не подключали к другим устройствам. Напрашивается один вывод: вредоносное ПО «засело» на Вашем компьютере и будет заражать все носители.

Из ситуации есть 3 выхода:

- Сканировать ПК разными антивирусами и утилитами, пока проблема не решится.

- Использовать загрузочную флешку с одной из лечащих программ (Kaspersky Rescue Disk, Dr.Web LiveCD, Avira Antivir Rescue System и прочие).

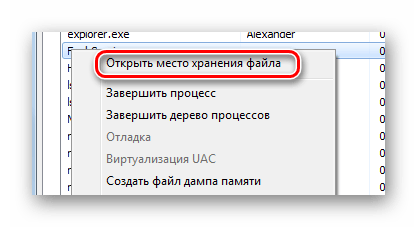

Специалисты говорят, что такой вирус можно вычислить через «Диспетчер задач». Для его вызова используйте сочетание клавиш «CTRL» + «ALT» + «ESC». Следует искать процесс с примерно таким названием: «FS…USB…», где вместо точек будут случайные буквы или цифры. Найдя процесс, можно кликнуть по нему правой кнопкой и нажать «Открыть место хранения файла». Выглядит это так, как показано на фото ниже.

Но, опять-таки он не всегда запросто удаляется с компьютера.

Выполнив несколько последовательных действий, можно вернуть все содержимое флешки в целости и сохранности. Чтобы избежать подобных ситуаций, почаще пользуйтесь антивирусными программами.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Современные антивирусы уже научились блокировать autorun.inf, который запускает вирус при открытии флешки.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту — очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак — это все папки на флешке превратились в ярлыки.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки) по очереди, чтобы удостовериться в наличии файлов — вот это делать, совсем не стоит!

Проблема в том, что в этих ярлыках записано по две команды, первая — запуск и установка вируса в ПК, вторая — открытие Вашей драгоценной папки.

Чистить флешку от таких вирусов будем пошагово.

Шаг 1. Отобразить скрытые файлы и папки.

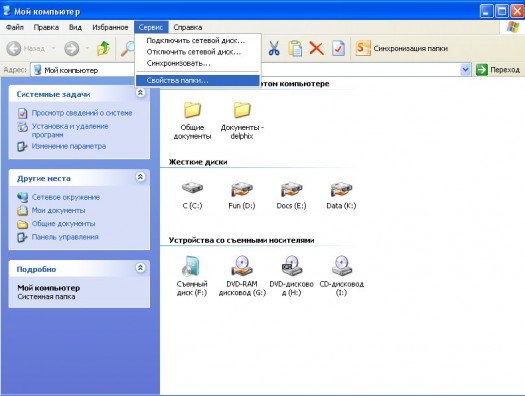

Если у Вас Windows XP, то проходим путь: «Пуск-Мой компьютер-Меню Сервис-Свойства папки-Вкладка вид»:

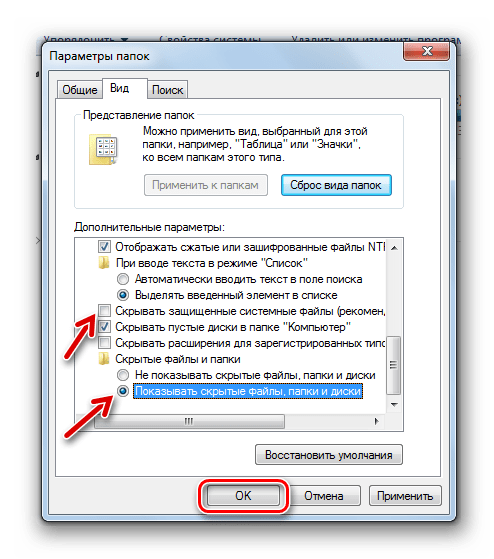

На вкладке «Вид» отыскиваем два параметра и выполняем:

- Скрывать защищенные системные файлы (рекомендуется) — снимаем галочку

- Показывать скрытые файлы и папки — устанавливаем переключатель.

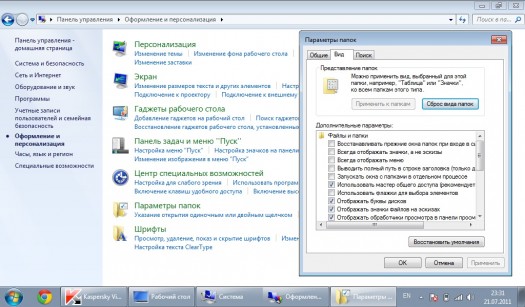

Если у Вас Windows 7, нужно пройти немного другой путь: «Пуск-Панель Управления-Оформление и персонализация-Параментры папок-Вкладка Вид».

Вам нужны такие же параметры и их нужно включить аналогичным образом. Теперь Ваши папки на флешке будет видно, но они будут прозрачными.

Шаг 2. Очистка флешки от вирусов.

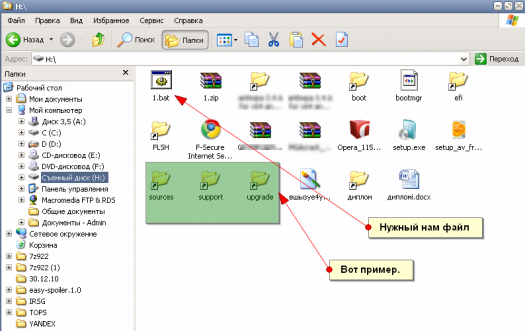

Зараженная флешка выглядит так, как показано на рисунке ниже:

Чтобы не удалять все файлы с флешки, можно посмотреть, что запускает любой из ярлыков (обычно они запускают один и тот же файл на той же флешке). Для этого нужно посмотреть свойства ярлыка, там Вы найдете двойной запуск — первый открывает Вашу папку, а второй — запускает вирус:

Нас интересует строка «Объект». Она довольно длинная, но в ней легко найти путь к вирусу, чаще всего это что-то типа 118920.exe в папке Recycle на самой флешке. В моем случае, строка двойного запуска выглядела так:

Вот тот самый путь: RECYCLER6dc09d8d.exe — папка на флешке и вирус в ней.

Удаляем его вместе с папкой — теперь клик по ярлыку не опасен (если вы до этого не успели его запустить).

Шаг 3. Восстановление прежнего вида папок.

1. Удаляем все ярлыки наших папок — они не нужны.

2. Папки у нас прозрачные — это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты Вам не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 пути:

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f: нажать ENTER, где f: — это буква нашей флешки (может отличатся от примера)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

1. Создать текстовый файл на флешки.

2. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat и запустить его.

3. В случае, когда у Вас не получается создать такой файл — Вы можете скачать мой: Bat файл для смены атррибутов.

Если файлов много, то возможно потребуется время на выполнение команды, иногда до 10 минут!

4. После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Как проверить является ли Ваш ПК переносчиком вируса?

Если у Вас есть подозрение, что именно Ваш ПК разносит этот вирус по флешкам, можно просмотреть список процессов в диспетчере задач. Для этого нажмите CTRL+ALT+DEL и поищите процесс с названием похожим на FS..USB…, вместо точек — какие либо буквы или цифры.

Источник данного процесса не удаляется ни AviraAntivir, ни DrWeb CureIT, ни Kaspersky Removal Tool.

Я лично удалил его F-Secure пробной версией, а прячется он в виде драйвера и отыскать его можно с помощью утилиты Autoruns.

Если Вы удаляете вирус с флешки, а папки становятся ярлыками снова?

Скажу сразу, у меня такой ситуации не было. Как лечить точно — я не знаю. Выходов из ситуации я вижу три:

- сносим Windows (1,5-2 часа, самый быстрый способ);

- устанавливаем F-Security, Kaspersky, Dr.Web (пробные версии) по очереди и штудируем компьютер «полными проверками» пока не найдём вирус (часа 3-4 обычно, зависит от мощности ПК и количества файлов);

- записываем DrWeb LiveCD на диск или флешку, загружаемся с него и штудируем компьютер.

Ссылки на утилиты, которые могут помочь:

Можете скачать пробные версии этих антивирусов на 1 месяц, обновить им базы и проверить ПК с помощью них.

Вроде бы все, обращайтесь — всегда отвечу, иногда с задержкой.

Работает отлично. Диск вставил загрузку с диска включил, сунул флешку с предварительно записаным “СВЕЖИМ” CureIt!… и вуаля.. прогнал весь жёсткий на наличие гадости. что самое интересное во время данного процесса как и с Life CD от Веба вирусы “спят” т.е. система не загружена, да и как то удобней с оперативной.

Оболочкой где подгружены практически всё что нужно для ремонта начиная с драйверов и заканчивая глубокими тестами HDD (для тех кто не понял) и не важно какая у вас операционка стоит хоть ЛИНУКС данный способ использую уже в течении 5-ти лет. и удачно… может и поможет советец..))»

Блог о модемах, роутерах и gpon ont терминалах.

Сегодня я хочу поговорить об одном уже весьма стареньком вирусе, модификации которого до сих пор будоражат компьютеры пользователей не заботящихся о собственной безопасности. Смысл его деструктивной деятельности заключается в том, что он скрывает содержимое съемного диска и подменяет его ссылками на исполняемый файл, которые умело маскирует с помощью изменения их атрибутов. Всё рассчитано на то, что ничего не подозревающий пользователь не заметит, что вместо папок ярлыки и попытается их открыть. Таким образом этот троян и кочует от компьютера к компьютеру, поражая незащищённые операционные системы одну за другой.

Если же на очередном ПК будет стоять хорошая антивирусная программа типа Касперского или DrWeb, то она, конечно же, сразу его засечёт и удалит сам исполняемый EXE-файл или скрипт. Но вот изменить атрибуты, из-за которых папки стали ярлыками на флешке, антивирус не в состоянии и Вам придётся делать это вручную. Как это сделать я сейчас и расскажу.

Вычищаем заразу окончательно!

Для начала надо окончательно убедиться, что вируса нет ни на компьютере, ни на USB-диске. Для этого обновляем базы антивирусной программы и проверяем сначала одно, потом другое. Если у Вас её нет — настоятельно рекомендую его установить. Например, отлично себя зарекомендовал бесплатный антивирус Касперского. Так же можно воспользоваться одноразовым сканером DrWeb CureIT.

После этого надо зайти в панель управления Windows и открыть раздел «Параметры папок». В открывшемся окне переходим на вкладку «Вид»:

Здесь необходимо снять галочки «Скрывать защищённые системные файлы» и «Скрывать расширения для зарегистрированных типов файлов». А вот флажок «Показывать скрытые файлы, папки и диски» надо наоборот поставить. Это делается для того, чтобы увидеть всё, что вредоносная программа могла скрыть от пользователя.

Следующим шагом нужно будет вручную подчистить остатки жизнедеятельности зловреда. Обязательно проверьте чтобы на флешке не осталось файла сценария автозапуска — autorun.inf. Затем стоит удалить папку RECYCLER (Кстати, в ней-то обычно EXE-шник вируса и лежит).

На жестком диске надо обратить внимание на папки пользователей, а особенно — на C:Users >AppdataRoaming . Именно сюда пытается прятаться всякая зараза, а потому в ней не должно быть исполняемых файлов с расширение *.EXE и *.BAT.

Возвращаем пропавшие папки обратно

Следующим этапом нужно вернуть обратно папки, которые стали ярлыками на USB-накопителе. Вот тут начинается самое интересное. Дело в том, что в зависимости от модификации, способ с помощью которого вирус спрятал директории может быть разным. В самом простом случае достаточно зайти на флешку. Там вы увидите скрытые папки (их отображение мы включили выше). Надо просто на каждой из них кликнуть правой кнопкой, открыть её свойства и снять галочку «Скрытый».

А вот если поработал более продвинутый зловред, то скорее всего эта галочка будет недоступна и так просто снять атрибут «скрытый» с папки после вируса у Вас не получится.

В этом случае прямо в корне флешки создаём текстовый файлик, в котором надо скопировать вот эту строчку:

Закрываем текстовый редактор и меняем ему расширение с *.TXT на *.BAT.

Кликаем на файлике правой кнопкой и в контекстном меню выбираем пункт «Запуск от имени Администратора».

После этого папки должны стать видимыми.

Если что-то непонятно — смотрим видео-инструкцию:

Автоматизированный вариант

Для тех, кто не любит всё делать вручную, предпочитая положиться на скрипты, тоже есть отличный способ. Заключается он в том, что на съёмном накопителе надо опять же создать BAT-файл, открыть его блокнотом и скопировать туда вот такой код:

Закрываем текстовый редактор и сохраняем изменения. Запускаем скрипт на исполнения. В начале он попросит указать букву, под которой флешка отображается в Проводнике. После этого он удалить папку RECYCLER, файл автозапуска autorun.inf и вернёт атрибуты папкам, которые стали ярлыками. Этот вариант отлично работает в большинстве случаев на «ура».

Но если вдруг Вам попадётся более хитрая модификация такого вируса, то всё же Вам придётся закатать рукава и поработать руками.

Помогло? Посоветуйте друзьям!

Вирус на флешке — папки стали ярлыками! Решение! : 23 комментария

Огромнейшее спасибо! Помогло на 100

Пробовала два варианта. В первом — папки становятся видимыми на 10 секунд, затем все повторяется. Теперь у меня есть ярлык RUN.

Второй вариант — не открывает cmd.

И так все флешки. Проверила на вирусы, удалила их с компьютера. Что дальше. Либо вирус — здоровый гад, либо на мне это не работает.